Не прячьте ваши пальчики

Содержание

-

1 Не прячьте ваши пальчики

- 1.1 Не прячьте ваши пальчики

- 1.2 Беседка №76. О сканерах отпечатков пальца

- 1.3 Touch ID и Secure Enclave: сладкая парочка

- 1.4 Безопасность

- 1.5 “Железо” — это не все

- 1.6 Не прячьте ваши пальчики

- 1.7 Сканирование лица с инфракрасным сенсором

- 1.8 Беседка №76. О сканерах отпечатков пальца

- 1.9 Как это использовать?

Не прячьте ваши пальчики

Чем дальше, тем больше смартфонов комплектуются дактилоскопическим датчиком. Если раньше подобную функциональность можно было встретить только в гаджетах «высшего эшелона», то сегодня «датчиком отпечатка» комплектуются и вполне доступные модели. Но так ли это безопасно?

С помощью сканера отпечатков производители смартфонов и разработчики программного обеспечения предлагают уже не только защитить доступ к самому смартфону, но и обезопасить банковские приложения и вообще любой софт, так или иначе имеющий отношение к денежным средствам владельца гаджета. Пользователь может, к примеру, отказавшись от постоянного ввода пароля, осуществлять покупки в магазине приложений с помощью отпечатка пальца.

Более того, дактилоскопические сенсоры отлично существуют и в отрыве от смартфона: в конце сентября «Азбука вкуса» предоставила клиентам возможность расплачиваться с помощью отпечатка пальца, «привязанного» к банковской карте, в одном из магазинов торговой сети. Все это, конечно, хорошо, но немного настораживает: вспоминается один из эпизодов научно-популярного шоу, в котором ведущие довольно легко обходили дактилоскопический датчик на дверном замке.

Как устроены подобные датчики

Самыми первыми датчиками отпечатков пальцев, появившимися на мобильных устройствах, были датчики оптические. Они же были и самими простыми: в зависимости от типа датчик либо «фотографирует» отпечаток целиком, либо довольствуется изображением рисунка бороздок. Главная проблема подобных устройств — низкая защищенность. Их относительно просто можно было обмануть с помощью муляжа.

Еще один тип сканеров, полупроводниковый, считывал рисунок пальца благодаря изменению характеристик поверхности в местах соприкосновения. К примеру, «оттиск» строился по изменению температуры под бороздками. Однако при нагреве качество распознавания сильно ухудшалось.

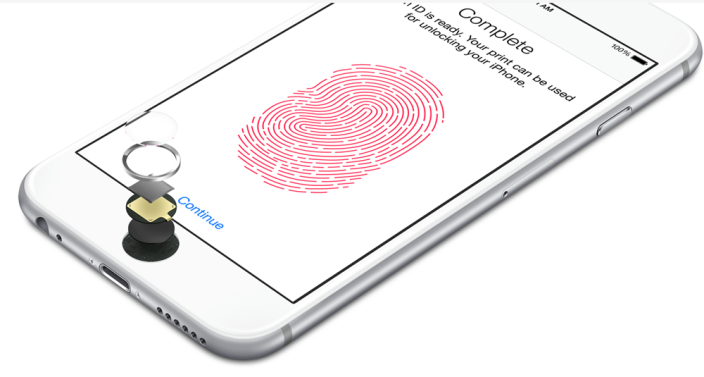

Наиболее популярным и распространенным типом сенсора является емкостный. Немалую роль в этом сыграла компания Apple, создавшая быстрый и небольшой по размерам датчик отпечатков пальцев, спрятанный в кнопке «Домой». Такие датчики получают рисунок папиллярного узора с помощью множества конденсаторов в поверхности, заряд которых изменяют бороздки на пальцах.

Наиболее перспективный — ультразвуковой тип сенсоров. К примеру, Qualcomm Sense ID, который уже используется в некоторых моделях смартфонов. В отличие от остальных типов, ультразвуковой датчик не просто сохраняет рисунок папиллярных линий, а создает, по сути, трехмерную модель пальца, фиксируя множество дополнительных параметров, которые остальные сенсоры попросту не в состоянии были воспринять. Интересно, что выиграют от его применения не только пользователи, но и производители: такой датчик можно расположить не в специально отведенной для него части корпуса, а вообще под экраном.

Возможно ли взломать

Первые массовые дактилоскопические сенсоры взломать оказалось довольно просто. Для взлома оптическому датчику достаточно было «показать» рисунок папиллярных линий пальца. Причем для этого не требовалось даже высокого качества изображения. А как дело обстоит сейчас? Насколько легко обмануть самый распространенный тип сенсоров?

Как выяснилось, ничего сложного в этом нет. Требуется лишь немного больше времени на подготовку. Так, в марте этого года исследователи Университета штата Мичиган обнаружили, что если распечатать инвертированный отпечаток пальца на обычном струйном принтере с помощью специальных электропроводящих чернил, то этот «оттиск» позволит обойти защиту смартфона.

Итак, имея познания в химии, отпечаток можно воссоздать. Другой вопрос — где взять оригинал? Довольно интересный способ сделать это был продемонстрирован еще 2014 году на «хакерском слете» Chaos Communication Congress. Хакер Ян Крисслер (Jan Krissler), известный под ником Starbug, воспользовался официальным фотобанком пресс-службы министерства обороны Германии и благодаря фотографиям высокого качества сумел, используя специальное ПО, создать дубликат отпечатка.

Пользуйтесь, если удобно

Однако эксперты считают, что современные способы аутентификации по отпечатку ничуть не хуже других вариантов защиты, даже несмотря на то, что они не слишком надежны: «на бытовом уровне это вещь вполне удобная и обеспечивающая определенный уровень безопасности. Тот же пароль, ПИН-код, ответ на секретный вопрос могут подсмотреть, украсть, найти, взломать. Отпечаток пальца в этом отношении не сильно уступает по защищенности другим вариантам. А по скорости ввода часто превосходит их», — говорит руководитель аналитического центра Zecurion Владимир Ульянов.

Здесь будет уместно вспомнить о крайне нетривиальном способе кражи паролей, продемонстрированном на все том же Chaos Communication Congress. Для выполнения атаки требуется доступ к фронтальной камере смартфона, после чего, используя ее, исследователи смогли получить фотографию глаза владельца смартфона, в котором отражалось содержимое экрана устройства.

«Сканеры, которые ставят в обычную «бытовую» технику, смартфоны экономкласса — это тоже бюджетные устройства со своими недостатками. Но от них, по большому счету, и не требуется решения больших задач. Не досаждает владельцу навязчивостью, распознает относительно точно — и хорошо. Но в серьезных биометрических системах такие сканеры использовать нельзя. Необходимо проверять соответствие нескольких биометрических параметров, и желательно более надежных, чем отпечатки пальцев», — считает эксперт.

В пользу «бытовой» дактилоскопии говорит и то, что со временем разработчики научились защищать эталонный отпечаток пальца, хранящийся в смартфоне. Если раньше в некоторых устройствах он мог храниться «открыто» чуть ли не в виде картинки, то сегодня выкрасть его довольно трудно: производители чипсетов предусмотрели возможность сохранения данных об отпечатке в отдельном чипе или в специальной «доверенной области» чипсета.

Доступа к этой зоне у программного обеспечения нет: условно говоря, оно может лишь получить от «железа» ответы «да» или «нет» на вопрос «соответствует ли вводимый отпечаток оригиналу?». Кроме того, больше рисунок папиллярных линий уже не сохраняется в оригинале. Вместо этого создается математический шаблон узора, восстановить из которого отпечаток невозможно.

Беседка №76. О сканерах отпечатков пальца

Илья Субботин

Небольшой, но полезный материал об особенностях имеющихся на рынке типов дактилоскопических датчиков.

Датчики отпечатков пальцев на сегодняшний день вышли за пределы премиум-сегмента смартфонов, технология дополнительной аппаратной защиты может внедряться даже в относительно недорогие аппараты среднего ценового диапазона. Со времени выхода на рынок технология претерпела значительные эволюционные изменения, поэтому вашему вниманию предлагается обзор имеющихся на рынке дактилоскопических сенсоров с указанием различий между ними.

Оптические сканеры

Старейший способ захвата и сравнения отпечатков пальцев. Как и предполагает название, технология основывается на оптическом изображении, по сути – фотографии, и использует особые алгоритмы для определения уникальных последовательностей на поверхности, например, бугорков или уникальных отметин, анализируя самые светлые и самые темные области на изображении.

По аналогии с камерами в смартфонах подобные датчики имеют конкретное разрешение, чем оно выше, тем более мелкие детали будут доступны для обработки сканером, что повысит уровень защиты. Однако подобные датчики получают более контрастные изображения, нежели обычная камера. Обычно в них включено большое количество диодов на дюйм для более четкого отображения деталей вблизи. В момент сканирования пальца сканер находится в темноте, поэтому оптические сканеры также имеют «на борту» светодиоды, действующие как вспышка во время сканирования. Подобное внутреннее устройство придаст смартфону дополнительные миллиметры толщины и негативно отразится на конечном форм-факторе.

Главным недостатком оптических сканеров является их ненадёжность. С их помощью получается лишь двумерное изображение, «обмануть» такой сканер можно другим изображением хорошего качества или искусственно созданным отпечатком с него. Не стоит доверять подобному типу сканеров, он недостаточно безопасен для защиты самой важной информации.

Сегодня датчики отпечатка пальца в смартфонах имеют различные формы и размеры, но оптических сканеров в них нет. По аналогии с началом распространения резистивных сенсорных экранов, оптические сканеры на сегодняшний день можно встретить разве что в самых недорогих аппаратных решениях. Необходимость в усилении безопасности обусловила единогласный переход смартфонов на конденсаторные сканеры.

Конденсаторные сканеры

Самый распространенный тип датчиков отпечатка пальца. И снова название выдаёт главный компонент, если вы, конечно, немного разбираетесь в электронике – конденсатор. Вместо создания традиционного изображения отпечатка, конденсаторные сканеры используют для сбора информации об отпечатке массивы крошечных конденсаторов. Если подключить способные сохранять электрический заряд конденсаторы к проводящей плате, то это позволит использовать их для считывания деталей отпечатка. Заряд в конденсаторах будет незначительно меняться во время прикосновения пальца к плате и в то же время воздушная прослойка оставит заряд относительно без изменения. Для отслеживания изменений используется интеграционная цепь операционного усилителя, впоследствии изменения можно записать конвертером сигнала из аналогового в цифровой.

После сканирования цифровая информация может быть проанализирована на предмет отличительных и уникальных параметров отпечатка, которые могут быть сохранены для последующего сравнения. Подобный датчик намного сложнее «обмануть», чем оптический. Результаты невозможно воспроизвести на изображении и очень сложно подделать каким-либо искусственным отпечатком: разные материалы вызовут разные изменения в заряде конденсатора. Единственный риск для безопасности может исходить от возможности взлома программного или аппаратного обеспечения.

Благодаря созданию достаточно большого массива таких конденсаторов (сотни, если не тысячи конденсаторов в одном сканере) есть возможность получить изображение бугорков и желобков отпечатка пальца с высокой детализацией путем использования лишь электрических сигналов. По аналогии с оптическими датчиками, большее количество конденсаторов даст более высокое разрешение сканера и до определенного уровня повысит защиту.

Из-за большего количества компонентов в цепи конденсаторные сканеры могут стоить дороже. В некоторых ранних вариантах осуществлялись попытки урезать количество необходимых конденсаторов путем использования сканеров «свайпа», которые получали информацию от меньшего количества конденсаторных элементов быстрым обновлением результатов по мере проведения пальцем по сенсору. Метод был довольно изощренным и зачастую требовалось несколько попыток для успешного сканирования. К счастью, сегодня распространена более простая схема работы датчика: достаточно простого нажатия и удержания.

Ультразвуковые сканеры

Новейшая дактилоскопическая технология, впервые представленная в составе смартфона Le Max Pro. Немаловажную роль в ней сыграла Qualcomm и технология Sense ID. Для фактического сбора деталей об отпечатке в состав аппаратной платформы входят ультразвуковые передатчик и приёмник. Через помещенный на сканер палец передаётся ультразвуковой импульс. Он частично поглощается, частично передаётся обратно на сенсор в зависимости от бугорков, пор и других уникальных для каждого отпечатка деталей.

Никакого микрофона, считывающего возвращающийся сигнал, не предусмотрено, вместо этого используется сенсор, который может считывать механическое напряжение для подсчета интенсивности вернувшегося сигнала на разных участках датчика. Сканирование на протяжении более долгого периода времени позволяет считать дополнительную информацию, что в свою очередь может предоставить детализированную трехмерную модель сканированного отпечатка. Трехмерная природа технологии делает её еще более безопасной альтернативой конденсаторным сканерам.

Алгоритмы и криптография

Большинство дактилоскопических сенсоров основаны на весьма сходных принципах, но дополнительные компоненты и программного обеспечения могут играть главную роль в дифференциации продуктов по производительности и функциональности, доступной потребителям.

Физический сканер сопровождает выделенная микросхема, интерпретирующая отсканированную информацию и передающая её в необходимом формате в процессор смартфона. Разные производители используют слегка отличающиеся друг от друга по скорости и точности алгоритмы идентификации ключевых характеристик отпечатка.

Обычно эти алгоритмы «ищут» место, где заканчиваются бугорки и линии или где бугорок разделяется на два. Собирательно эти и другие отличительные особенности называются шаблоном отпечатка или детальным протоколом ввода отпечатка. Если в отсканированном отпечатке совпадают несколько таких особенностей, то отпечаток будет засчитан как совпавший. Вместо того, чтобы сравнивать каждый раз целый отпечаток, сравнение особенностей шаблона уменьшает количество необходимой для идентификации отпечатка вычислительной мощности, помогает избежать ошибок при смазывании отпечатка и также позволяет сканировать помещенный не по центру палец или вообще лишь часть отпечатка.

Несомненно, подобная информация должна надежно храниться на устройстве и сохраняться подальше от кода, который может скомпрометировать её. Вместо загрузки информации пользователя в сеть, процессоры ARM могут надежно хранить её в выделенной физической микросхеме с использованием своей технологии Trusted Execution Environment (TEE) на базе TrustZone. Это безопасное хранилище также используется для других криптографических процессов и напрямую сообщается с защищенными аппаратными компонентами, такими, как датчик отпечатка, чтобы предотвратить любые попытки перехвата посредством ПО. Доступ к утвержденной информация не личного характера, например, паролю могут получить только приложения, использующие API клиентов TEE.

Примерная схема аутентификации

Подобное решение от Qualcomm встроено в архитектуру Secure MSM, Apple называет подобный проект «Secure Enclave», но все они основаны на одном и том же принципе – хранении информации на отдельной части процессора, к которой не могут получить доступ приложения, работающие в обычной среде операционной системы. В рамках альянса FIDO (Fast Identity Online) были разработаны надежные криптографические протоколы, позволяющие использовать эти аппаратно защищенные зоны для аутентификации между «железом» и сервисами без пароля. Поэтому можно входить на сайт или онлайн-магазин, используя отпечаток пальца, а ваша персональная информация при этом не покинет пределы смартфона. Это достигается путем передачи на сервер цифровых ключей, а не биометрической информации.

Датчики отпечатка пальца стали довольно безопасной альтернативой тому, чтобы запоминать бесчисленные пароли и имена пользователей и дальнейшее развитие безопасных мобильных платежных систем означает, что эти сканеры станут более распространенными и важнейшими инструментами по сохранению безопасности в будущем.

Elir: биометрическая идентификация в гаджетах только начинает набирать обороты и дактилоскопический сенсор является лишь первым шагом. Приятно, что производители думают о безопасности, улучшая уже имеющиеся технологии и дополняя их аппаратными решениями. Из материала понял причину не совсем удачной, на мой взгляд, реализации сканера отпечатка пальцев в моём SGN 4, пожалуй, единственное неудобство в пользовании. Зато более-менее надёжно скрыто от чужих глаз. В любом случае, наличие подобной технологии в устройстве сейчас очень желательно, по крайней мере, так это преподносится. Даже опуская маркетинговую браваду, можно отметить, что у биометрической идентификации большой потенциал и развитие в этом направлении предстоит активное. Ваше мнение, сканер отпечатков — обязательная необходимость или очередная уловка для потребителей?

Touch ID и Secure Enclave: сладкая парочка

В далёком 2013 году проблемой Apple, уже в те времена начинавшей обращать внимание на безопасность данных, был простой факт: пользователи в массе своей не желали каким-либо образом защищать свои устройства. Вводить PIN-код для разблокировки телефона? Это долго и неудобно. Проанализировав ситуацию, в Apple решили не заставлять пользователей использовать коды блокировки. Вместо этого в компании попытались попросту максимально упростить процесс разблокировки, сделав его умеренно безопасным. Основная идея технологии Touch ID (кстати, как и Smart Lock в Android) вовсе не в том, чтобы сделать безопаснее каждый отдельный телефон. Идея в том, чтобы сделать безопасность достаточно удобной и привлекательной в глазах основной массы пользователей, повысив распространённость безопасных способов блокировки устройств. И своей цели компания добилась.

Touch ID – это уникальный программно-аппаратный комплекс, и слово «уникальный» здесь не несёт рекламного оттенка: каждый конкретный датчик в процессе производства проходит настройку для работы с конкретным устройством. Давнишний скандал с «ошибкой 53» возник именно из-за этой особенности, которая блокировала работу устройств, у которых в кустарных условиях заменили датчик отпечатков пальцев.

Безопасность

Но так ли безопасен дактилоскопический сенсор? Да, в Интернете были задокументированы случаи подделки отпечатка пальца на ёмкостном модуле.

Однако взламывание датчика требует комбинации навыков, знаний о существующих научных исследованиях и терпения эксперта-криминалиста.

Эксперты, которым удалось обойти защиту дактилоскопа, рассказывают, что для «взлома» смартфона необходимо определить нужный отпечаток пальца, использующийся для блокировки, среди множества других следов, оставленных владельцем устройства. Также надо получить качественный, чёткий отпечаток правильного пальца — а чаще всего отпечатки остаются немного смазанными.

Дальше вам нужно «снять» отпечаток — задача из сферы экспертов по криминальным расследованиям. Вам придётся обработать его, используя одну из нескольких методик, включающих цианоакриловые пары и специальный порошок, прежде чем аккуратно снять уникальный узор с помощью ленты для отпечатков. Это непросто. Даже с качественным следом легко смазать результат, а у вас будет только одна попытка: снятие отпечатка разрушает оригинал. Дальше потребуется дорогое оборудование и специальное программное обеспечение, что делает процесс невероятно сложным и затратным.

Уязвимость дактилоскопов в первую очередь заключается в реализации технологии производителями смартфонов. Информация об отпечатках хранится во внутренней памяти. От того, как она защищена, также зависит безопасность устройства. В первых аппаратах со сканерами изображения с отпечатками пальцев пользователей хранились в общем разделе файловой системы. Это был простой незащищённый файл, к которому могли получить доступ злоумышленники.

Однако сейчас применяются более сложные алгоритмы хранения данных об отпечатках. Для наглядности давайте рассмотрим работу современного сканера Honor 9. Для защиты информации производитель использует специальную технологию: она анализирует отсканированные отпечатки пальцев в отдельной операционной системе, запущенной на выделенном виртуальном процессоре без доступа к основной. В результате сторонние приложения и разработчики не могут добраться до критически важных данных.

“Железо” — это не все

Рассказывать о программной части я также буду в хронологическом порядке. В смартфонах на Android поначалу не существовало единого подхода к разблокировке устройства отпечатком пальца. Каждый производитель организовывал этот процесс в соответствии с собственными представлениями о безопасности. Порой весьма странными.

Например, громким скандалом стала история с HTC One Max, где в памяти телефона хранились полные копии отпечатков пальцев как есть, даже без шифрования.

Эталоном стала технология Touch ID от Apple. Смартфоны компании не запоминают отпечатки пальцев. Вместо этого, данные с сенсора в момент сканирования преобразовываются в одностороннюю хеш-функцию — битовую строку, из которой нельзя восстановить отпечаток.

Принцип проиллюстрирую на примере уравнения a+b=4. Какие пары чисел дают в сумме четыре — догадаться не сложно. Если слева от знака “равно” вместо a+b находится особая математическая последовательность — односторонняя хеш-функция. В нее можно подставить цифры, полученные с датчика отпечатков пальцев и получить справа некое значение. В одну сторону такую функцию посчитать легко, но проделать обратную операцию практически невозможно.

Чтобы по цифрам справа от знака “равно” выяснить, какие данные подставил в хеш-функцию датчик отпечатков пальцев, с текущим уровнем быстродействия компьютеров, потребуется время, сопоставимое с возрастом вселенной.

В памяти смартфона хранятся только хеш-функции, к тому же они дополнительно шифруются и извлекаются из защищенной памяти смартфона только когда требуются пользователю.

Аналогичный алгоритм, названный Nexus Imprint появился у пользователей Android только вместе с 6-й версией этой операционной системы. Тогда же Google представила Fingerprint API для сторонних разработчиков и включила в программу сертификации аппаратов требования к датчику отпечатков пальцев.

Но вечная проблема Android — фрагментация накладывает опечаток и здесь. Если для продажи устройств в Европе производители получают все необходимые сертификаты, то для выхода на такие рынки, как Китай и Индия это делать не обязательно. Так что многие аппараты без Google Play, попадающие по неофициальным каналам в частности на российский рынок, не недостаточно хорошо защищены.

Кроме того, энтузиастам “перепрошивок” следует помнить о том, что разблокировка загрузчика смартфона фактически отключает все меры безопасности, предпринятые разработчиком операционной системы.

Не прячьте ваши пальчики

Чем дальше, тем больше смартфонов комплектуются дактилоскопическим датчиком. Если раньше подобную функциональность можно было встретить только в гаджетах «высшего эшелона», то сегодня «датчиком отпечатка» комплектуются и вполне доступные модели. Но так ли это безопасно?

С помощью сканера отпечатков производители смартфонов и разработчики программного обеспечения предлагают уже не только защитить доступ к самому смартфону, но и обезопасить банковские приложения и вообще любой софт, так или иначе имеющий отношение к денежным средствам владельца гаджета. Пользователь может, к примеру, отказавшись от постоянного ввода пароля, осуществлять покупки в магазине приложений с помощью отпечатка пальца.

Более того, дактилоскопические сенсоры отлично существуют и в отрыве от смартфона: в конце сентября «Азбука вкуса» предоставила клиентам возможность расплачиваться с помощью отпечатка пальца, «привязанного» к банковской карте, в одном из магазинов торговой сети. Все это, конечно, хорошо, но немного настораживает: вспоминается один из эпизодов научно-популярного шоу, в котором ведущие довольно легко обходили дактилоскопический датчик на дверном замке.

Как устроены подобные датчики

Самыми первыми датчиками отпечатков пальцев, появившимися на мобильных устройствах, были датчики оптические. Они же были и самими простыми: в зависимости от типа датчик либо «фотографирует» отпечаток целиком, либо довольствуется изображением рисунка бороздок. Главная проблема подобных устройств — низкая защищенность. Их относительно просто можно было обмануть с помощью муляжа.

Еще один тип сканеров, полупроводниковый, считывал рисунок пальца благодаря изменению характеристик поверхности в местах соприкосновения. К примеру, «оттиск» строился по изменению температуры под бороздками. Однако при нагреве качество распознавания сильно ухудшалось.

Наиболее популярным и распространенным типом сенсора является емкостный. Немалую роль в этом сыграла компания Apple, создавшая быстрый и небольшой по размерам датчик отпечатков пальцев, спрятанный в кнопке «Домой». Такие датчики получают рисунок папиллярного узора с помощью множества конденсаторов в поверхности, заряд которых изменяют бороздки на пальцах.

Наиболее перспективный — ультразвуковой тип сенсоров. К примеру, Qualcomm Sense ID, который уже используется в некоторых моделях смартфонов. В отличие от остальных типов, ультразвуковой датчик не просто сохраняет рисунок папиллярных линий, а создает, по сути, трехмерную модель пальца, фиксируя множество дополнительных параметров, которые остальные сенсоры попросту не в состоянии были воспринять. Интересно, что выиграют от его применения не только пользователи, но и производители: такой датчик можно расположить не в специально отведенной для него части корпуса, а вообще под экраном.

Возможно ли взломать

Первые массовые дактилоскопические сенсоры взломать оказалось довольно просто. Для взлома оптическому датчику достаточно было «показать» рисунок папиллярных линий пальца. Причем для этого не требовалось даже высокого качества изображения. А как дело обстоит сейчас? Насколько легко обмануть самый распространенный тип сенсоров?

Как выяснилось, ничего сложного в этом нет. Требуется лишь немного больше времени на подготовку. Так, в марте этого года исследователи Университета штата Мичиган обнаружили, что если распечатать инвертированный отпечаток пальца на обычном струйном принтере с помощью специальных электропроводящих чернил, то этот «оттиск» позволит обойти защиту смартфона.

Итак, имея познания в химии, отпечаток можно воссоздать. Другой вопрос — где взять оригинал? Довольно интересный способ сделать это был продемонстрирован еще 2014 году на «хакерском слете» Chaos Communication Congress. Хакер Ян Крисслер (Jan Krissler), известный под ником Starbug, воспользовался официальным фотобанком пресс-службы министерства обороны Германии и благодаря фотографиям высокого качества сумел, используя специальное ПО, создать дубликат отпечатка.

Пользуйтесь, если удобно

Однако эксперты считают, что современные способы аутентификации по отпечатку ничуть не хуже других вариантов защиты, даже несмотря на то, что они не слишком надежны: «на бытовом уровне это вещь вполне удобная и обеспечивающая определенный уровень безопасности. Тот же пароль, ПИН-код, ответ на секретный вопрос могут подсмотреть, украсть, найти, взломать. Отпечаток пальца в этом отношении не сильно уступает по защищенности другим вариантам. А по скорости ввода часто превосходит их», — говорит руководитель аналитического центра Zecurion Владимир Ульянов.

Здесь будет уместно вспомнить о крайне нетривиальном способе кражи паролей, продемонстрированном на все том же Chaos Communication Congress. Для выполнения атаки требуется доступ к фронтальной камере смартфона, после чего, используя ее, исследователи смогли получить фотографию глаза владельца смартфона, в котором отражалось содержимое экрана устройства.

«Сканеры, которые ставят в обычную «бытовую» технику, смартфоны экономкласса — это тоже бюджетные устройства со своими недостатками. Но от них, по большому счету, и не требуется решения больших задач. Не досаждает владельцу навязчивостью, распознает относительно точно — и хорошо. Но в серьезных биометрических системах такие сканеры использовать нельзя. Необходимо проверять соответствие нескольких биометрических параметров, и желательно более надежных, чем отпечатки пальцев», — считает эксперт.

В пользу «бытовой» дактилоскопии говорит и то, что со временем разработчики научились защищать эталонный отпечаток пальца, хранящийся в смартфоне. Если раньше в некоторых устройствах он мог храниться «открыто» чуть ли не в виде картинки, то сегодня выкрасть его довольно трудно: производители чипсетов предусмотрели возможность сохранения данных об отпечатке в отдельном чипе или в специальной «доверенной области» чипсета.

Доступа к этой зоне у программного обеспечения нет: условно говоря, оно может лишь получить от «железа» ответы «да» или «нет» на вопрос «соответствует ли вводимый отпечаток оригиналу?». Кроме того, больше рисунок папиллярных линий уже не сохраняется в оригинале. Вместо этого создается математический шаблон узора, восстановить из которого отпечаток невозможно.

Сканирование лица с инфракрасным сенсором

Дополнительный инфракрасный излучатель и камера, способная воспринимать инфракрасный свет, делают процесс сканирования лица гораздо более защищенным. Подделать фотографию в этом случае очень сложно, так как девайс считывает информацию не только о сетчатке, но обо всей поверности сразу. Такие сканеры отлично работают даже в темноте, и быстро.

Распространенность такого подхода нельзя назвать высокой, но он заметно дешевле других типов сканирования лиц. В качестве примера смартфона с инфракрасным излучателем можно назвать прошлогодний Xiaomi Pocophone F1.

Беседка №76. О сканерах отпечатков пальца

Илья Субботин

Небольшой, но полезный материал об особенностях имеющихся на рынке типов дактилоскопических датчиков.

Датчики отпечатков пальцев на сегодняшний день вышли за пределы премиум-сегмента смартфонов, технология дополнительной аппаратной защиты может внедряться даже в относительно недорогие аппараты среднего ценового диапазона. Со времени выхода на рынок технология претерпела значительные эволюционные изменения, поэтому вашему вниманию предлагается обзор имеющихся на рынке дактилоскопических сенсоров с указанием различий между ними.

Оптические сканеры

Старейший способ захвата и сравнения отпечатков пальцев. Как и предполагает название, технология основывается на оптическом изображении, по сути – фотографии, и использует особые алгоритмы для определения уникальных последовательностей на поверхности, например, бугорков или уникальных отметин, анализируя самые светлые и самые темные области на изображении.

По аналогии с камерами в смартфонах подобные датчики имеют конкретное разрешение, чем оно выше, тем более мелкие детали будут доступны для обработки сканером, что повысит уровень защиты. Однако подобные датчики получают более контрастные изображения, нежели обычная камера. Обычно в них включено большое количество диодов на дюйм для более четкого отображения деталей вблизи. В момент сканирования пальца сканер находится в темноте, поэтому оптические сканеры также имеют «на борту» светодиоды, действующие как вспышка во время сканирования. Подобное внутреннее устройство придаст смартфону дополнительные миллиметры толщины и негативно отразится на конечном форм-факторе.

Главным недостатком оптических сканеров является их ненадёжность. С их помощью получается лишь двумерное изображение, «обмануть» такой сканер можно другим изображением хорошего качества или искусственно созданным отпечатком с него. Не стоит доверять подобному типу сканеров, он недостаточно безопасен для защиты самой важной информации.

Сегодня датчики отпечатка пальца в смартфонах имеют различные формы и размеры, но оптических сканеров в них нет. По аналогии с началом распространения резистивных сенсорных экранов, оптические сканеры на сегодняшний день можно встретить разве что в самых недорогих аппаратных решениях. Необходимость в усилении безопасности обусловила единогласный переход смартфонов на конденсаторные сканеры.

Конденсаторные сканеры

Самый распространенный тип датчиков отпечатка пальца. И снова название выдаёт главный компонент, если вы, конечно, немного разбираетесь в электронике – конденсатор. Вместо создания традиционного изображения отпечатка, конденсаторные сканеры используют для сбора информации об отпечатке массивы крошечных конденсаторов. Если подключить способные сохранять электрический заряд конденсаторы к проводящей плате, то это позволит использовать их для считывания деталей отпечатка. Заряд в конденсаторах будет незначительно меняться во время прикосновения пальца к плате и в то же время воздушная прослойка оставит заряд относительно без изменения. Для отслеживания изменений используется интеграционная цепь операционного усилителя, впоследствии изменения можно записать конвертером сигнала из аналогового в цифровой.

После сканирования цифровая информация может быть проанализирована на предмет отличительных и уникальных параметров отпечатка, которые могут быть сохранены для последующего сравнения. Подобный датчик намного сложнее «обмануть», чем оптический. Результаты невозможно воспроизвести на изображении и очень сложно подделать каким-либо искусственным отпечатком: разные материалы вызовут разные изменения в заряде конденсатора. Единственный риск для безопасности может исходить от возможности взлома программного или аппаратного обеспечения.

Благодаря созданию достаточно большого массива таких конденсаторов (сотни, если не тысячи конденсаторов в одном сканере) есть возможность получить изображение бугорков и желобков отпечатка пальца с высокой детализацией путем использования лишь электрических сигналов. По аналогии с оптическими датчиками, большее количество конденсаторов даст более высокое разрешение сканера и до определенного уровня повысит защиту.

Из-за большего количества компонентов в цепи конденсаторные сканеры могут стоить дороже. В некоторых ранних вариантах осуществлялись попытки урезать количество необходимых конденсаторов путем использования сканеров «свайпа», которые получали информацию от меньшего количества конденсаторных элементов быстрым обновлением результатов по мере проведения пальцем по сенсору. Метод был довольно изощренным и зачастую требовалось несколько попыток для успешного сканирования. К счастью, сегодня распространена более простая схема работы датчика: достаточно простого нажатия и удержания.

Ультразвуковые сканеры

Новейшая дактилоскопическая технология, впервые представленная в составе смартфона Le Max Pro. Немаловажную роль в ней сыграла Qualcomm и технология Sense ID. Для фактического сбора деталей об отпечатке в состав аппаратной платформы входят ультразвуковые передатчик и приёмник. Через помещенный на сканер палец передаётся ультразвуковой импульс. Он частично поглощается, частично передаётся обратно на сенсор в зависимости от бугорков, пор и других уникальных для каждого отпечатка деталей.

Никакого микрофона, считывающего возвращающийся сигнал, не предусмотрено, вместо этого используется сенсор, который может считывать механическое напряжение для подсчета интенсивности вернувшегося сигнала на разных участках датчика. Сканирование на протяжении более долгого периода времени позволяет считать дополнительную информацию, что в свою очередь может предоставить детализированную трехмерную модель сканированного отпечатка. Трехмерная природа технологии делает её еще более безопасной альтернативой конденсаторным сканерам.

Алгоритмы и криптография

Большинство дактилоскопических сенсоров основаны на весьма сходных принципах, но дополнительные компоненты и программного обеспечения могут играть главную роль в дифференциации продуктов по производительности и функциональности, доступной потребителям.

Физический сканер сопровождает выделенная микросхема, интерпретирующая отсканированную информацию и передающая её в необходимом формате в процессор смартфона. Разные производители используют слегка отличающиеся друг от друга по скорости и точности алгоритмы идентификации ключевых характеристик отпечатка.

Обычно эти алгоритмы «ищут» место, где заканчиваются бугорки и линии или где бугорок разделяется на два. Собирательно эти и другие отличительные особенности называются шаблоном отпечатка или детальным протоколом ввода отпечатка. Если в отсканированном отпечатке совпадают несколько таких особенностей, то отпечаток будет засчитан как совпавший. Вместо того, чтобы сравнивать каждый раз целый отпечаток, сравнение особенностей шаблона уменьшает количество необходимой для идентификации отпечатка вычислительной мощности, помогает избежать ошибок при смазывании отпечатка и также позволяет сканировать помещенный не по центру палец или вообще лишь часть отпечатка.

Несомненно, подобная информация должна надежно храниться на устройстве и сохраняться подальше от кода, который может скомпрометировать её. Вместо загрузки информации пользователя в сеть, процессоры ARM могут надежно хранить её в выделенной физической микросхеме с использованием своей технологии Trusted Execution Environment (TEE) на базе TrustZone. Это безопасное хранилище также используется для других криптографических процессов и напрямую сообщается с защищенными аппаратными компонентами, такими, как датчик отпечатка, чтобы предотвратить любые попытки перехвата посредством ПО. Доступ к утвержденной информация не личного характера, например, паролю могут получить только приложения, использующие API клиентов TEE.

Примерная схема аутентификации

Подобное решение от Qualcomm встроено в архитектуру Secure MSM, Apple называет подобный проект «Secure Enclave», но все они основаны на одном и том же принципе – хранении информации на отдельной части процессора, к которой не могут получить доступ приложения, работающие в обычной среде операционной системы. В рамках альянса FIDO (Fast Identity Online) были разработаны надежные криптографические протоколы, позволяющие использовать эти аппаратно защищенные зоны для аутентификации между «железом» и сервисами без пароля. Поэтому можно входить на сайт или онлайн-магазин, используя отпечаток пальца, а ваша персональная информация при этом не покинет пределы смартфона. Это достигается путем передачи на сервер цифровых ключей, а не биометрической информации.

Датчики отпечатка пальца стали довольно безопасной альтернативой тому, чтобы запоминать бесчисленные пароли и имена пользователей и дальнейшее развитие безопасных мобильных платежных систем означает, что эти сканеры станут более распространенными и важнейшими инструментами по сохранению безопасности в будущем.

Elir: биометрическая идентификация в гаджетах только начинает набирать обороты и дактилоскопический сенсор является лишь первым шагом. Приятно, что производители думают о безопасности, улучшая уже имеющиеся технологии и дополняя их аппаратными решениями. Из материала понял причину не совсем удачной, на мой взгляд, реализации сканера отпечатка пальцев в моём SGN 4, пожалуй, единственное неудобство в пользовании. Зато более-менее надёжно скрыто от чужих глаз. В любом случае, наличие подобной технологии в устройстве сейчас очень желательно, по крайней мере, так это преподносится. Даже опуская маркетинговую браваду, можно отметить, что у биометрической идентификации большой потенциал и развитие в этом направлении предстоит активное. Ваше мнение, сканер отпечатков — обязательная необходимость или очередная уловка для потребителей?

Как это использовать?

Допустим, нам удалось успешно обмануть датчик отпечатка пальцев. Что дальше? iOS – закрытая система, а вся память устройства будет зашифрована. Варианты?

- Установка Jailbreak: нет. Для взлома 64-битного iPhone или iPad в любом случае потребуется ввести код блокировки (а в некоторых случаях – ещё и отключить код блокировки в настройках). Кроме того, для iOS 11 до сих пор не существует публичного jailbreak.

- Физическое извлечение данных: можно попробовать, если jailbreak уже установлен (это маловероятно). В таких случаях можно извлечь большую часть данных, но нельзя расшифровать keychain. А вот если jailbreak нет, то ничего поделать не получится – для его установки потребуется код блокировки.

- iCloud: возможно. Разблокировав устройство, можно заставить его сохранить свежую резервную копию в iCloud (Settings – iCloud – Backup – Backup now). Однако для извлечения этих данных из облака понадобится пароль от Apple ID, а если активирована двухфакторная аутентификация – то и доступ ко второму фактору (в роли которого, впрочем, может выступить исследуемое устройство). Важный момент: придётся подключить устройство к Wi-Fi, в результате чего вместо резервной копии устройство может получить команду блокировки или уничтожения данных.

- Резервная копия iTunes: пожалуй, это единственное, что сделать можно и нужно — но только если iPhone работает под управлением iOS 10 или более старой. В этом случае разблокированное устройство легко подключается к iTunes, с помощью которого создаётся резервная копия данных на компьютере. Дальнейшее – дело техники.

Есть два момента, которые нужно обязательно отметить. Во-первых, это пароль на резервную копию. Если он установлен, его придётся взломать перебором (например, с помощью Elcomsoft Phone Breaker). А вот если он не установлен – обязательно установите известный пароль! Простейшего «123» будет вполне достаточно. Из резервной копии, зашифрованной паролем, можно расшифровать все данные, а из незашифрованной – все, кроме keychain. Поскольку в keychain хранится всё самое интересное, установить временный пароль перед снятием резервной копии будет весьма полезно.

Второй момент – версия iOS. Начиная с iOS 11 для установления доверительных отношений с компьютером (а они необходимы для создания резервной копии) требуется ввести пароль блокировки устройства. Если он неизвестен – ничего не получится. Таким образом, можно считать, что разблокировка по датчику отпечатка даже более безопасна по сравнению с паролем блокировки.

В Apple смогли с первой же попытки создать завершённую и очень удачную схему защиты. Датчик отпечатков удачно вписался в общую концепцию. Программным способом обойти эту защиту невозможно, времени на любые попытки обмануть датчик совсем немного, а результат на новых устройствах не гарантирован. Однозначно, в компании добились своей цели.

Ещё более совершенной схема биометрической аутентификации стала с выходом iOS 11. Теперь для того, чтобы извлечь данные из iPhone, недостаточно просто разблокировать его при помощи отпечатка. Любые действия с устройством (установление доверенных отношений для снятия резервной копии, добавление и удаление отпечатков, деактивация iCloud Lock и отвязка от учётной записи владельца, смена пароля на резервную копию) требуют дополнительного ввода пароля блокировки. Таким образом, даже обманув датчик отпечатков пальцев, злоумышленник получит лишь весьма ограниченный доступ и не сможет в полной мере использовать все возможности устройства.