10 крутых фишек Android: скрытые возможности системы

Содержание

-

1 10 крутых фишек Android: скрытые возможности системы

- 1.1 10 крутых фишек Android: скрытые возможности системы

- 1.2 2. Удалённое управление смартфоном

-

1.3 Советы Шалтай-Болтая

- 1.3.1 — Можно ли говорить, что какие-то модели смартфонов более уязвимы для вскрытия, какие-то менее?

- 1.3.2 — При вскрытиях вы чаще атакуете смартфоны, либо вам достаточно адреса электронной почты, аккаунта и т.п.?

- 1.3.3 — Как вы оцениваете: какие мессенджеры более уязвимы для вскрытия, какие — менее?

- 1.3.4 — Всегда ли Ваши операции успешны? Были ли ситуации, когда Вы пытались вскрыть чью-то почту, а она оказывалась слишком хорошо защищена?

- 1.3.5 — Вообще насколько затратна, длительна «среднестатистическая» операция по вскрытию чужой почты, аккаунта или смартфона? Кому в Беларуси стоит опасаться такого рода атак?

- 1.4 Встроенные средства защиты данных на устройствах Android.

- 1.5 Самые опасные вирусы для мобильных устройств

- 1.6 Godless

- 1.7 Приложение Privacy App

-

1.8 Советы Шалтай-Болтая

- 1.8.1 — Можно ли говорить, что какие-то модели смартфонов более уязвимы для вскрытия, какие-то менее?

- 1.8.2 — При вскрытиях вы чаще атакуете смартфоны, либо вам достаточно адреса электронной почты, аккаунта и т.п.?

- 1.8.3 — Как вы оцениваете: какие мессенджеры более уязвимы для вскрытия, какие — менее?

- 1.8.4 — Всегда ли Ваши операции успешны? Были ли ситуации, когда Вы пытались вскрыть чью-то почту, а она оказывалась слишком хорошо защищена?

- 1.8.5 — Вообще насколько затратна, длительна «среднестатистическая» операция по вскрытию чужой почты, аккаунта или смартфона? Кому в Беларуси стоит опасаться такого рода атак?

10 крутых фишек Android: скрытые возможности системы

Андроид прячет много полезных функций, которые могут упростить работу с гаджетом. Мы поможем настроить ваш смартфон и расскажем о самых интересных возможностях системы.

Эти скрытые возможности Андроид помогут с легкостью использовать гаджеты и сделают вашу повседневную жизнь гораздо проще. Спорим, вы не догадывались о многих из них? Эта инструкция подойдет для смартфонов на Android 7. Пункты меню и настройки могут незначительно отличаться в зависимости от модели вашего гаджета и версии системы.

2. Удалённое управление смартфоном

Утерянные мобильные устройства на базе ОС Android можно найти и заблокировать, но эту опцию компания Google спрятала достаточно глубоко. Она активируется в меню «Настройки -> Безопасность -> Администраторы устройства» в разделе «Удаленное управление Android».

Поставь флажок напротив «Удаленный поиск устройства» и «Удаленная блокировка».

Активируй по запросу расширенные права для менеджера устройства. Теперь ты можешь управлять устройством с сайта google.com/android/devicemanager в своём аккаунте Google или через приложение «Удаленное управление Android»

Люди, хорошо знакомые с Android, с легкостью восстановят удаленные файлы, если ты не зашифруешь своё мобильное устройство. Чтобы активировать эту опцию, открой «Настройки -> Безопасность –> Шифрование устройства». Поставь шифрование.

Советы Шалтай-Болтая

The Insider также попросил группу «Анонимный интернационал» ответить на пару вопросов, связанных с информационной безопасностью.

— Можно ли говорить, что какие-то модели смартфонов более уязвимы для вскрытия, какие-то менее?

— Можно ли говорить, что какие-то модели смартфонов более уязвимы для вскрытия, какие-то менее?

— Да, многое зависит от модели и ПО на данной модели. Как правило наиболее уязвимо старое необновляемое ПО или новое еще «сырое».

— При вскрытиях вы чаще атакуете смартфоны, либо вам достаточно адреса электронной почты, аккаунта и т.п.?

— При физическом доступе к устройству снять с него информацию гораздо удобнее чем при удаленном доступе. Но получение физического доступа это уже больше оперативная работа, чем техническая.

— Как вы оцениваете: какие мессенджеры более уязвимы для вскрытия, какие — менее?

— Уязвимы все. Так как в любом случае мессенджером пользуется человек, а человеческий фактор никто не отменял. С технической точки зрения наименее уязвимы на наш взгляд это threema и telegram

— Всегда ли Ваши операции успешны? Были ли ситуации, когда Вы пытались вскрыть чью-то почту, а она оказывалась слишком хорошо защищена?

— Это обыденный рабочий момент. Так бывает чаще, чем когда «успешно». Не смотрите фильмы про «гениальных хакеров». Хорошо если «успешными» будут процентов двадцать.

— Вообще насколько затратна, длительна «среднестатистическая» операция по вскрытию чужой почты, аккаунта или смартфона? Кому в Беларуси стоит опасаться такого рода атак?

— От часа до полугода. Затраты понятие растяжимое. Но если бюджет позволяет, то можно попробовать различные способы, включая целые мероприятия по получению физического доступа к устройству. Всем тем, кому есть, что скрывать. Хотя, конечно, мало просто владеть инсайдерской информацией, необходимо уметь с ней работать. Есть распространенное выражение «Кто владеет информацией тот владеет миром». Мы бы его перефразировали – «Миром владеет тот, кто может работать с полученной информацией».

Встроенные средства защиты данных на устройствах Android.

1. Экран блокировки с Графическим Ключем.

Данный способ очень эффективный в первом и втором случаях (защита от случайной утери телефона и защита от любопытных глаз). Если Вы случайно потеряете телефон или забудете его на работе, то никто не сможет им воспользоваться. Но если за Ваш телефон попал в чужие руки целенаправленно, тогда это вряд-ли спасет. Взлом может происходить даже на аппаратном уровне.

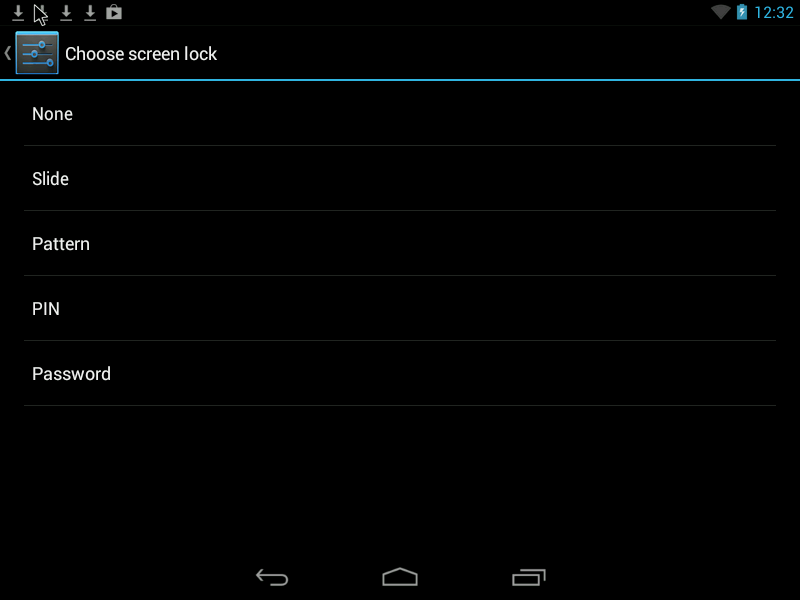

Экран можно заблокировать паролем, PIN-кодом и Графическим Ключом. Выбрать способ блокировки можно, запустив настройки и выбрав раздел Security -> Screen lock.

Графический Ключ (Pattern) — cамый удобный и одновременно надежный способ защиты телефона.

None — отсутствие защиты,

Slide — для разблокировки необходимо провести пальцем по экрану в определенном направлении.

Pattern — это Графический Ключ, выглядит это примерно так:

Можно повысить уровень безопасности двумя способами.

1. Увеличить поле ввода Графического ключа. Оно может варьировать от 3х3 точки на экране до 6х6 (Android 4.2 встречается в некоторых моделях, зависит от версии Android и модели телефона).

2. Скрыть отображение точек и «пути» графического ключа на экране смартфона, чтобы невозможно было подглядеть ключ.

3. Установить автоматическую блокировку экрана после 1 минуты бездействия телефона.

Внимание. Что случится, если Вы забыли графический ключ:

- Количество неверных попыток рисования Графического Ключа ограниченно до 5 раз ( в различных моделях телефона количество попыток может доходить до 10 раз).

- После того как вы использовали все попытки, но так и не нарисовали правильно Графический Ключ, телефон блокируется на 30 секунд. После этого скорее всего у вас будет опять пару попыток в зависимости от модели телефона и версии Android.

- Далее телефон запрашивает логин и пароль вашего Gmail-аккаунта который прописан в настройках Учетных Записей телефона.

Этот метод сработает только в том случае, если телефон или планшет подключен к Интернету. В противном случае тупик или перезагрузка к настройкам производителя.

Бывает так что телефон попадает в руки к ребенку — он начинает играться, много раз рисует ключ и это приводит к блокировке ключа.

PIN — это пароль состоящий из нескольких цифр.

И наконец, Password — самая надежная защита, с возможностью использования букв и цифр. Если вы решили использовать пароль — тогда можно включить опцию Шифрование телефона.

Самые опасные вирусы для мобильных устройств

Triada. Незаметно внедряется на смартфон и передает данные своим владельцам. В ответ получает инструкции, как установить контроль за системными приложениями и какую информацию необходимо похитить.

1000_t_200x134.jpg)

1000_t_200x134.jpg)

BianLian. Внедряется на смартфон под видом легальной программы. Ориентирован на кражу информации мобильных банковских приложений с помощью скриншотов экрана устройства.

Marcher. Проникает в смартфон вместе с зараженным приложением. Умеет подменять страницы мобильных приложений банков и таким образом похищает логины и пароли.

Loki. Каскад вирусов: первый скачивает второго, второй третьего и так далее. Подменяет собой часть операционной системы и полностью контролирует смартфон. Используется для накрутки посещаемости сайтов и транслирования рекламы.

Godless

Троян Godless впечатляет даже не своей, так сказать, функциональностью, а маскировкой — длительное время его наличие в приложениях не распознавала даже хваленая система антивирусной проверки в Google Play. Результат немного предсказуем — зловред заразил свыше 850 тысяч смартфонов по всему миру, причём почти половина из них принадлежит жителям Индии, что как бы намекает на происхождение трояна.

Скачиваешь себе фонарик из Google Play — подхватываешь неудаляемый вирус с шифрованием и root-правами

Функциональность трояна слабо отличается от его многочисленных коллег в 2016 году, новым стал только «зачин»:

- Пользователь смартфона загружает приложение из Google Play , включает его, в результате чего вместе с приложением запускается и троян. Вы только не подумайте что-то плохое о проверке Google, ведь в этом «комплекте» нет зловредного кода — зловредный код троян скачивает при первом запуске.

- Для начала Godless добывает на смартфоне root-права , бесплатно без SMS. С помощью примерно такого же набора средств, как в этих ваших Towelroot, например. Такие операции троян проводит при выключенном экране.

- После этого наглый троян отправляет себя в папку /system (откуда его уже не удалить без перепрошивки ) и шифрует себя при помощи AES-ключа.

- С полным комплектом прав доступа Godless начинает понемногу воровать личные данные пользователи со смартфона и устанавливать сторонние приложения. В первоначальных своих версиях троян, кстати, прятал с глаз пользователя стандартный Google Play и заменял его «пародией», через которую воровал имя и пароль от учётной записи.

Среди приложений, к которым чаще всего «прикручивали» Godless, были многочисленные «фонарики» и клоны известных игр для Android.

Приложение Privacy App

Приложение Privacy App разработала компания SnoopWall. Утилита является очень полезной для планшетов и смартфонов на Андроид. Софт поводит полный аудит гаджета и составляет список со всеми подозрительными и потенциально опасными программами.

p, blockquote 30,0,0,0,0 —>

К примеру, почему программа фонарик Brightest Flashlight использует географические координаты пользователя? Для чего ему данная информаций? В США Федерацией торговой комиссии разработчик программы был наказан за такую деятельность.

p, blockquote 31,0,0,0,0 —>

За все время шпионскую программу фонарик установило больше 50 миллионов пользователей Андроид. Разработчик не только собирал почти в реальном времени координаты пользователей, но и продавал информацию рекламным сетям и иным покупателям.

p, blockquote 32,0,0,0,0 —>

Подобную вредоносную деятельность втайне проводят и некоторые иные программы под Андроид, но выглядеть они могут вполне достойно. Программа Privacy App выявляет таких шпионов. Она демонстрирует, какие приложение имеют доступ к следующим системам:

p, blockquote 34,0,0,0,0 —>

- Микрофон.

- NFC.

- Wi-Fi.

- GPS.

- Bluetooth.

- Видеокамера.

- Другие сенсоры.

Теперь можно сделать вывод про то, какие программы имеют много «лишних» полномочий.

p, blockquote 35,0,0,0,0 —>  Увеличить

Увеличить

Разработчики Privacy App провели тесты с 90 тыс. приложений из каталога Гугл Плей и составили базу «рискованных» программ. Процесс разработки и тестирования занял 14 месяцев. Такие тесты показали, что минимум 20% в каталоге Гугл Плей запрашивают разрешение на доступ к данным, которые в действительности не нужны им для предоставления основных функций.

p, blockquote 36,0,0,0,0 —>

Некоторые программы во время работы в фоновом режиме собирают введенные пароли. Другой софт фотографирует пользователя без включения вспышки.

p, blockquote 37,0,0,0,0 —> p, blockquote 38,0,0,0,1 —>

Еще функционал Privacy App позволяет вычислять «индекс приватности», отображающий общую безопасность всех установленных программ. Утилита дает оценку безопасности финансовым мобильным приложениям и удаляет шпионский софт.

Советы Шалтай-Болтая

The Insider также попросил группу «Анонимный интернационал» ответить на пару вопросов, связанных с информационной безопасностью.

— Можно ли говорить, что какие-то модели смартфонов более уязвимы для вскрытия, какие-то менее?

— Можно ли говорить, что какие-то модели смартфонов более уязвимы для вскрытия, какие-то менее?

— Да, многое зависит от модели и ПО на данной модели. Как правило наиболее уязвимо старое необновляемое ПО или новое еще «сырое».

— При вскрытиях вы чаще атакуете смартфоны, либо вам достаточно адреса электронной почты, аккаунта и т.п.?

— При физическом доступе к устройству снять с него информацию гораздо удобнее чем при удаленном доступе. Но получение физического доступа это уже больше оперативная работа, чем техническая.

— Как вы оцениваете: какие мессенджеры более уязвимы для вскрытия, какие — менее?

— Уязвимы все. Так как в любом случае мессенджером пользуется человек, а человеческий фактор никто не отменял. С технической точки зрения наименее уязвимы на наш взгляд это threema и telegram

— Всегда ли Ваши операции успешны? Были ли ситуации, когда Вы пытались вскрыть чью-то почту, а она оказывалась слишком хорошо защищена?

— Это обыденный рабочий момент. Так бывает чаще, чем когда «успешно». Не смотрите фильмы про «гениальных хакеров». Хорошо если «успешными» будут процентов двадцать.

— Вообще насколько затратна, длительна «среднестатистическая» операция по вскрытию чужой почты, аккаунта или смартфона? Кому в Беларуси стоит опасаться такого рода атак?

— От часа до полугода. Затраты понятие растяжимое. Но если бюджет позволяет, то можно попробовать различные способы, включая целые мероприятия по получению физического доступа к устройству. Всем тем, кому есть, что скрывать. Хотя, конечно, мало просто владеть инсайдерской информацией, необходимо уметь с ней работать. Есть распространенное выражение «Кто владеет информацией тот владеет миром». Мы бы его перефразировали – «Миром владеет тот, кто может работать с полученной информацией».

В заключении нашей подборки ещё одна скрытая игра, на этот раз в мобильном браузере Chrome. Попробуй выключить Wi-Fi и мобильный интернет на своем смартфоне (планшете). Далее открывай Chrome.

При попытки выйти по любому адресу браузер отобразит ошибку с её кодом. Над текстом появится динозавр. Если в этот момент нажать на динозавра, персонаж оживёт и начнёт двигаться по экрану. Это похоже на старую как мир PlayStation: прикосновениями к экрану можно управлять динозавром, который перепрыгивает через кактусы, и, как в любой подобной игре, твоя задача продержаться и набрать максимальное количество очков. Конечно, игра довольно примитивная, но цепляет надолго. Проверено на себе!

Кстати, сейчас эта игра стала доступна для скачивания в Google Play Store и называется она Dino Run – Dinosty.

— Можно ли говорить, что какие-то модели смартфонов более уязвимы для вскрытия, какие-то менее?

— Можно ли говорить, что какие-то модели смартфонов более уязвимы для вскрытия, какие-то менее?